배경

대칭키 암호의 단점?

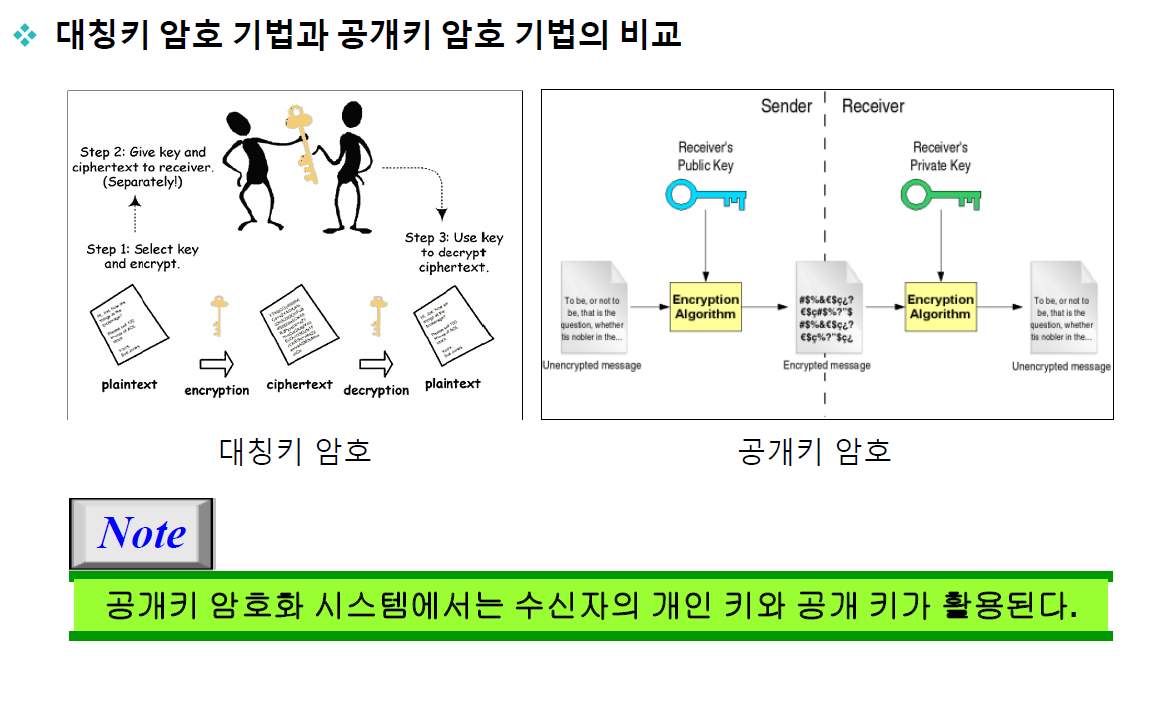

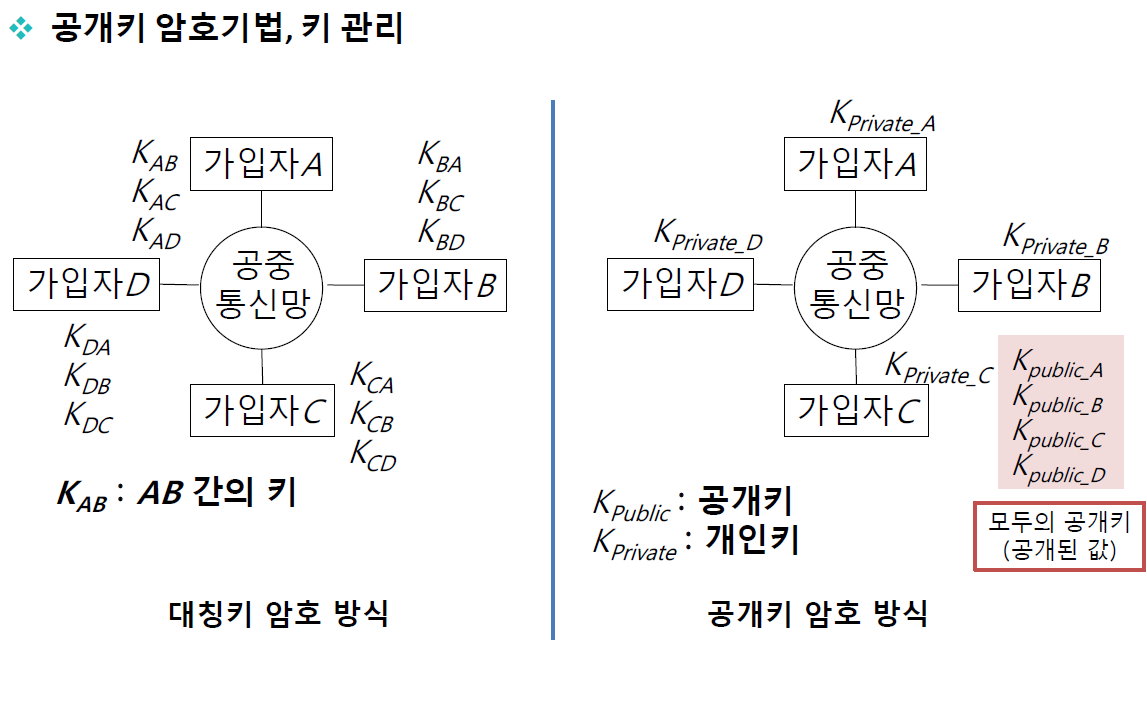

- 대칭키 기반의 암호 기법은 송수신자가 안전하게 대칭키를 공유했다는 가정으로부터 출발한다. 어떻게 키를 안전하게 공유할 것인가? => 키공유가 힘들다

- 사용자의 수가 늘어날 수록 필요한 비밀키의 개수가 급격히 증가한다. N(N-1)/2 개씩증가

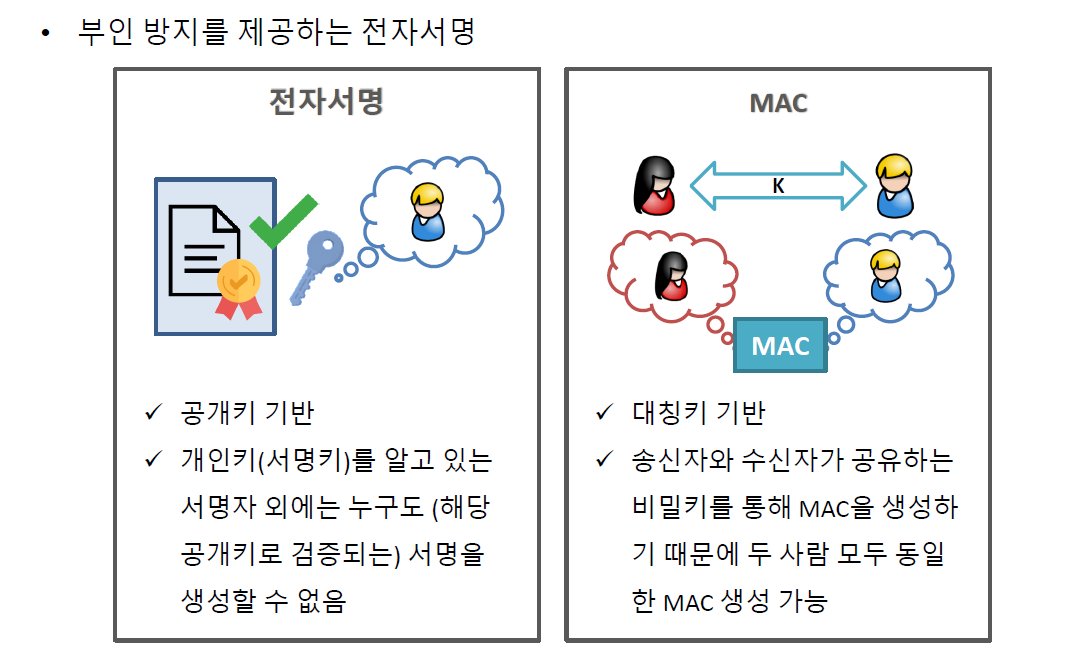

- 부인 방지를 제공하지 못한다.

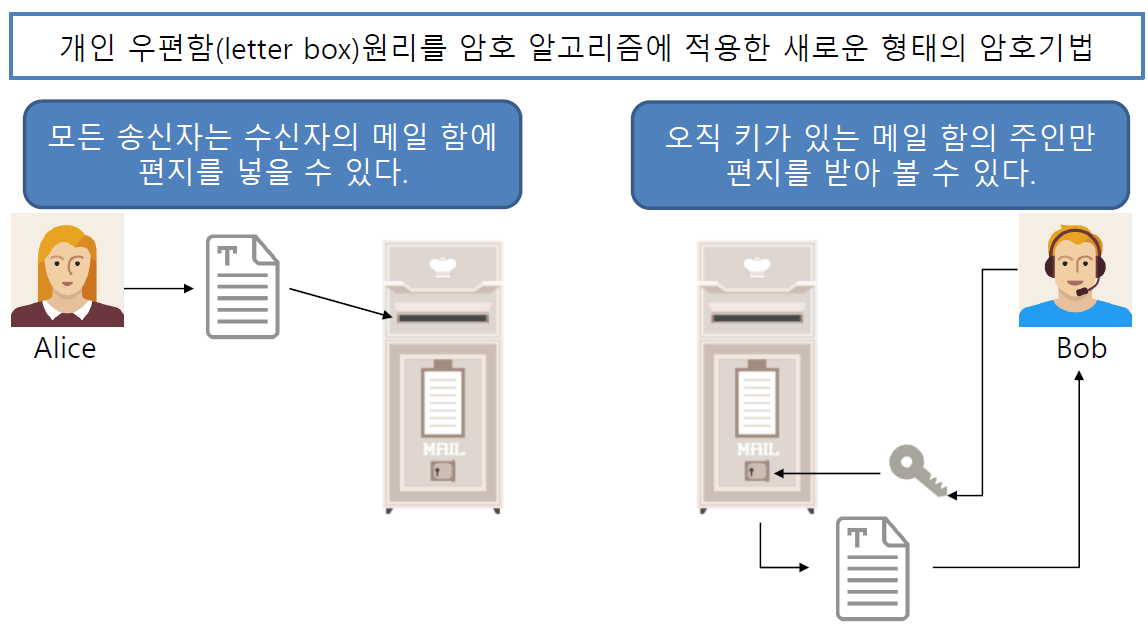

공개키 시스템의 원리

공개키 시스템의 도입

- RSA 공개키 암호 방식: Rivest, Shamir, Adleman,1978년

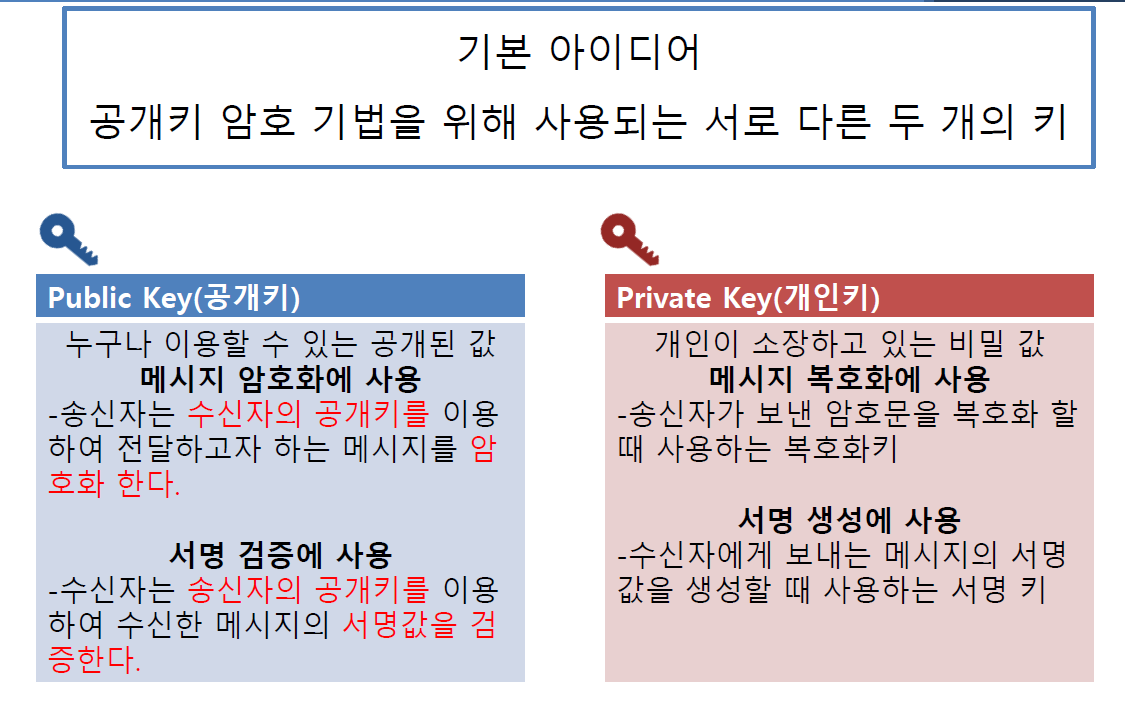

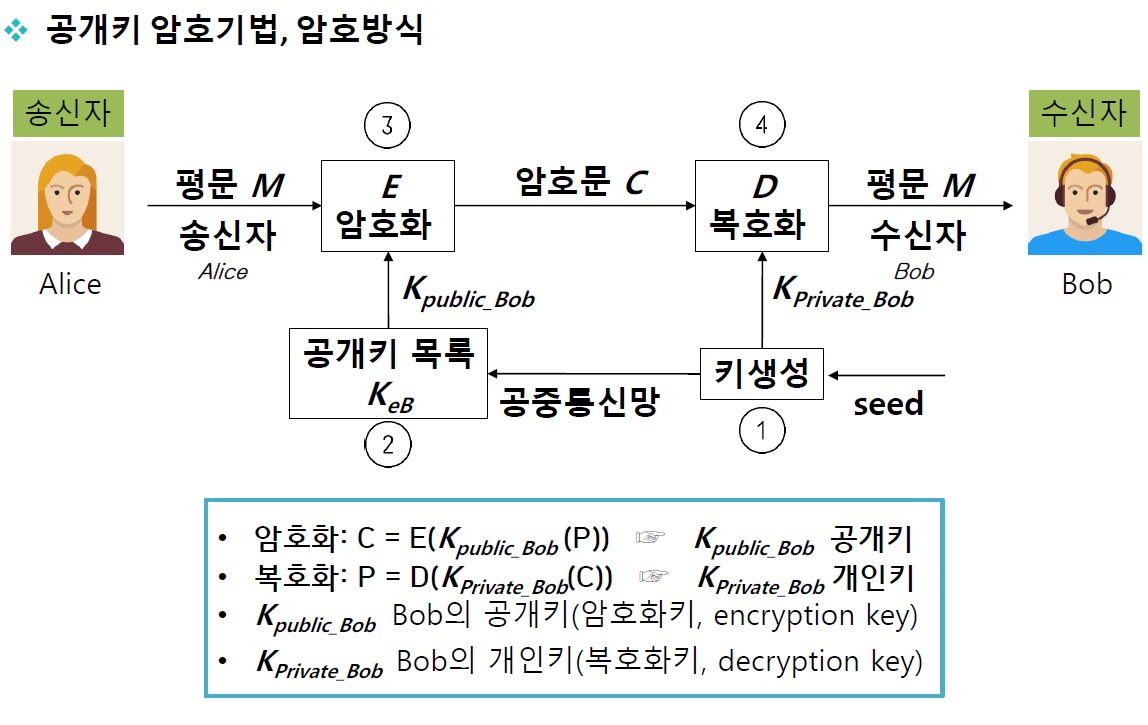

공개키 암호의 개요

- 암호화용 키와 복호화용 키가 다르다

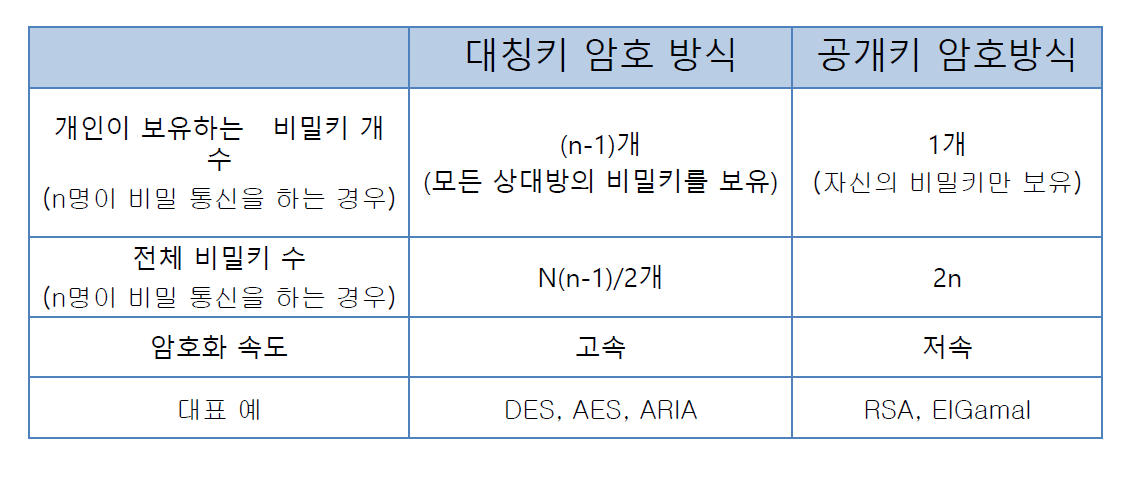

- 대칭키 암호기법에 비하여 속도가 느리다(약,1000배)

- 긴 문서의 암호보다 대칭키 암호기법의 비밀키 암호에 사용

공개키 암호

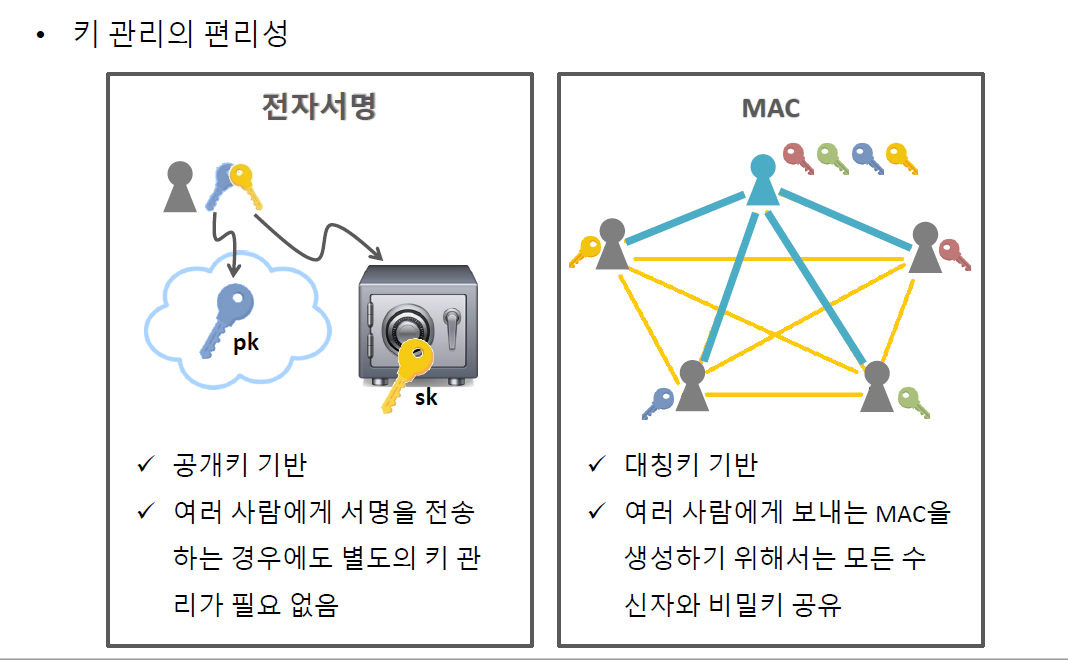

- 키 관리와 키 분배가 용이하다

- 키 생성 및 관리

- A, B, C 사람과 공개키 암호통신을 할 경우 각자의 공개 키 및 개인 키를 생성하여, 공개키는 공개하고 자신의 개인키만 관리한다.

- n 사람이 암호화 통신할 경우 2n 개의 키가 필요하다.

- 키 분배

- 공개키 암호화 통신을 할 경우 각자의 공개키를 공개하여 필요할 때 상대방이 이용할 수 있도록 한다.(디렉토리 서버에 저장)

단, 공개키 암호방식은 느린 단점이 있다.

전자 서명

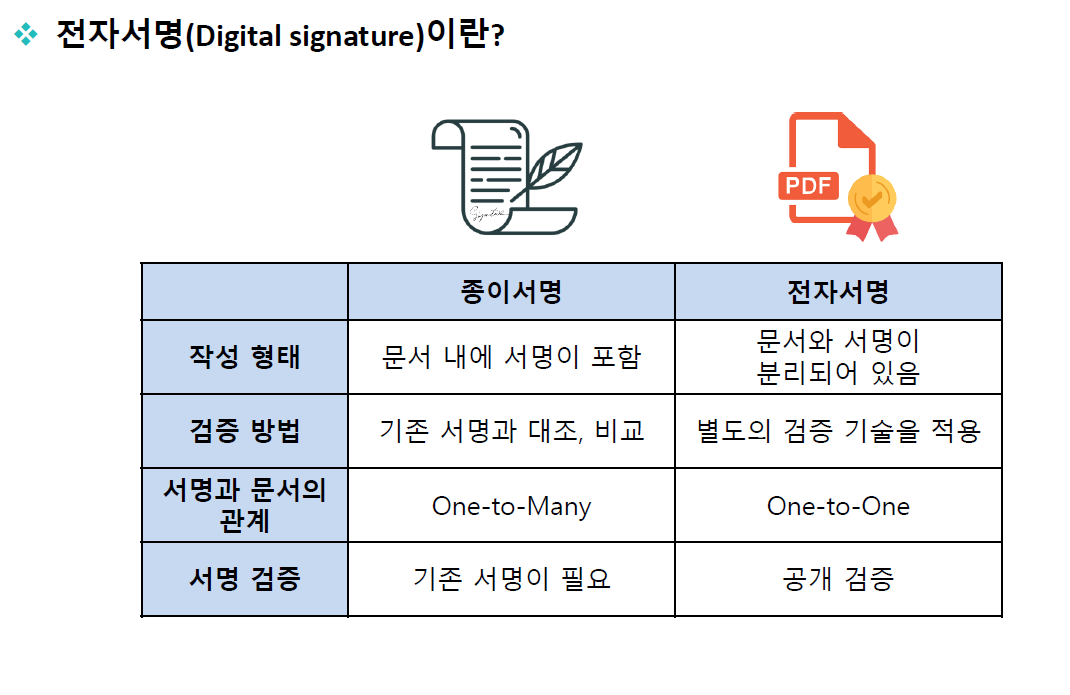

단순히 전자식으로 서명을 하는 것(electronic signature)을 의미하는 것이 아니다.

즉, 공개키 기술을 적용하여 다양한 보안 서비스를 제공 하는것이다.

(공개키 서명=전자서명)

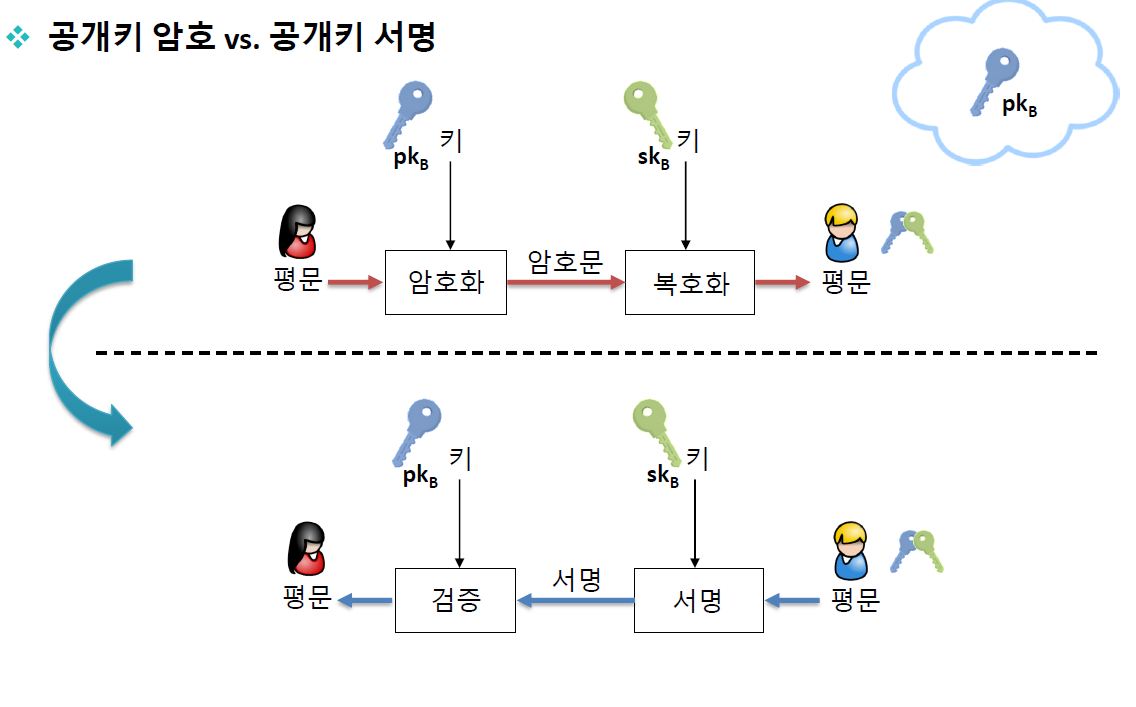

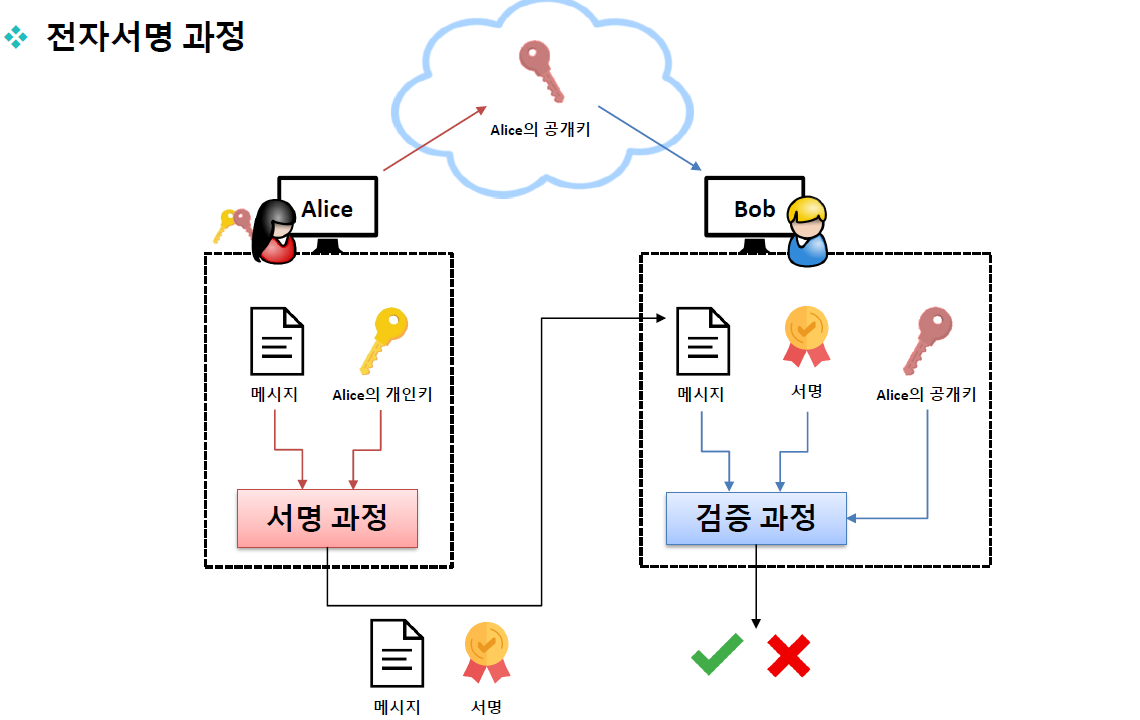

"Alice가 'Bob은 Alice에게 100만원을 빌렸다' 라는 메시지를 자신의 개인키로 서명을 한다. (이때 공개키는 공개 해둔 상태) 서명후 메시지와 서명 값을 Bob에게 전달한다. Bob은 메시지와 서명을 분리하고 Alice의 공개키를 이용하여 검증을 하면 Alice가 생성한 것이 맞는지 확인할 수 있다.

Q Bob은 'Bob은 Alice에게 10만원을 빌렸다'로 바꿀 수 있을까?

A 바꾸는 순간 서명값이 달라지기 때문에 검증 과정에서 fail이 발생하므로 불가능하다.

즉, 메시지의 무결성과 메시지가 누구로부터 왔는지 메시지 출처 인증도 되는 효과가 발생한다. 또한 서명은 Alice만 가능하기에 부인 방지 효과도 가져온다.

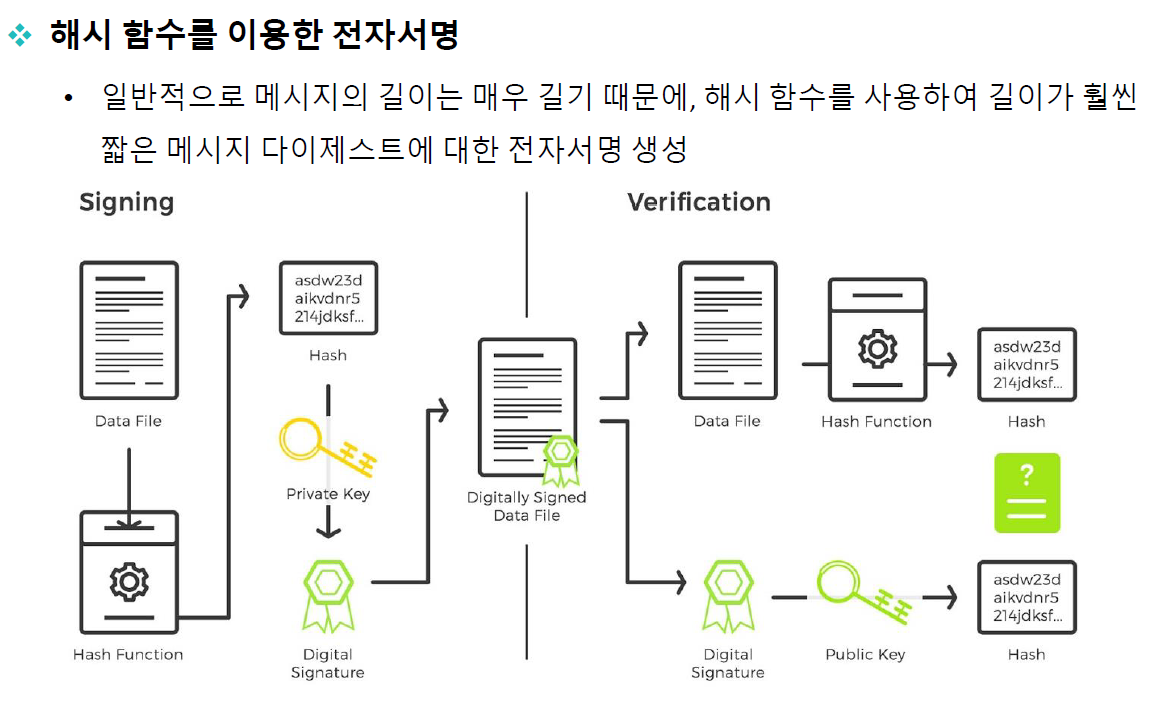

큰 데이터파일을 전자서명하는데 공개키 암호 시스템을 그대로 사용하면 느리기 때문에 일방향 해시함수를 이용한다. 해시함수를 이용하면 고정된 값이 나오므로 이에대한 서명값을 생성한다. 원본 데이터파일에 서명값만 붙여서 수신자에게 전달한다. 수신자는 해당 데이터파일를 해시함수에 넣어서 해시값을 뽑고 전자서명에 공개키를 통해 검증하여 나온 해시값을 비교하여 두개의 해시값이 동일한지 확인하면 되는것이다.

대칭키 & 공개키 암호 -> 메시지 기밀성(Confidentiality) 제공

메시지 인증 코드(MAC) -> 메시지 무결성(Integrity) 제공

전자서명 ->

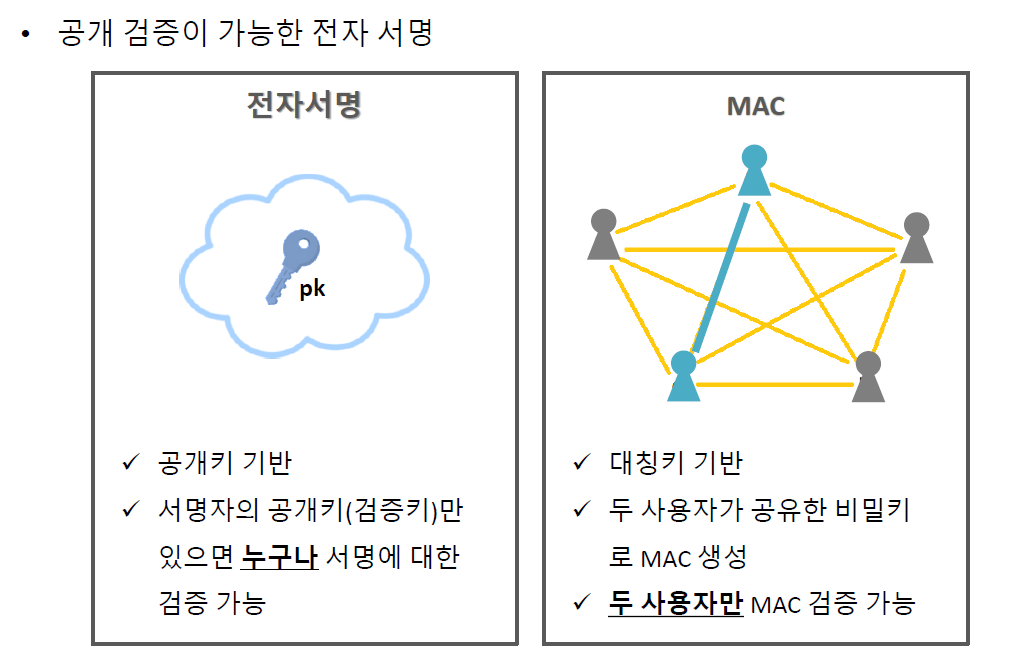

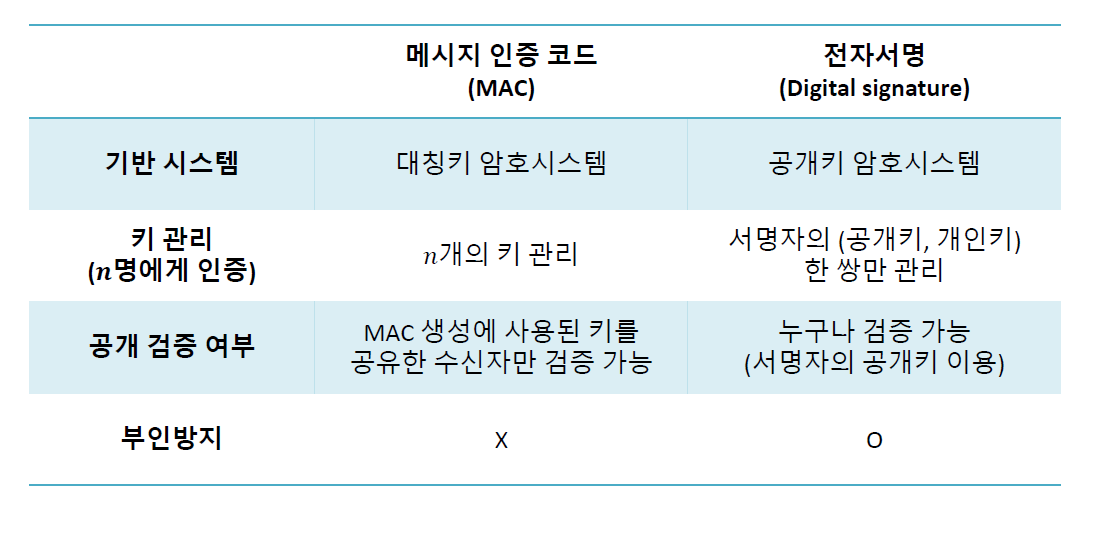

전자 서명 VS 메시지 인증 코드 (MAC)

)

)

)

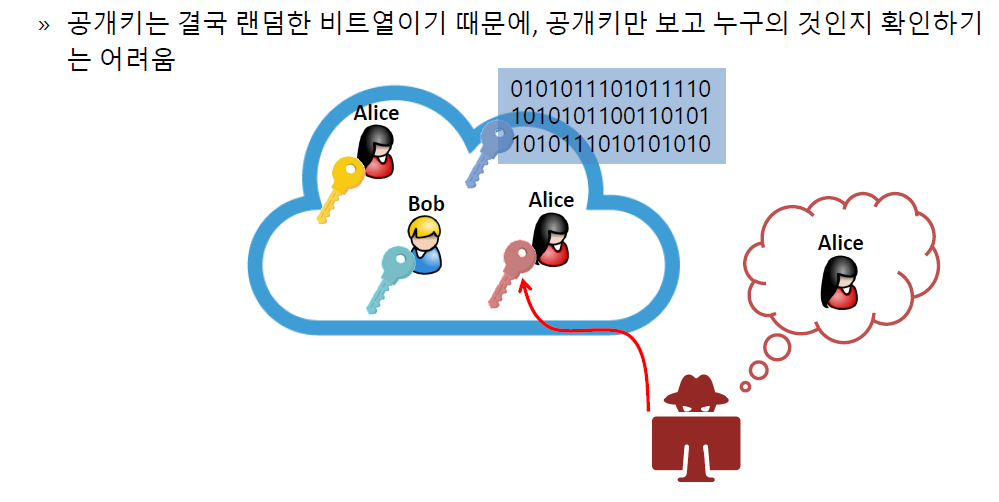

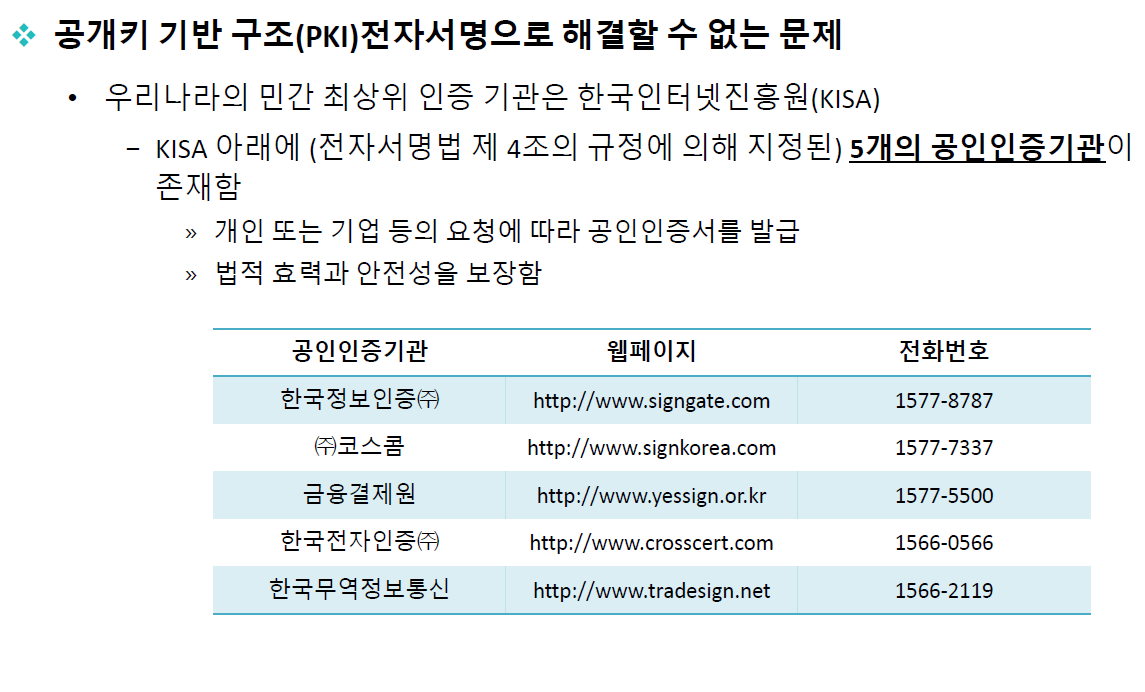

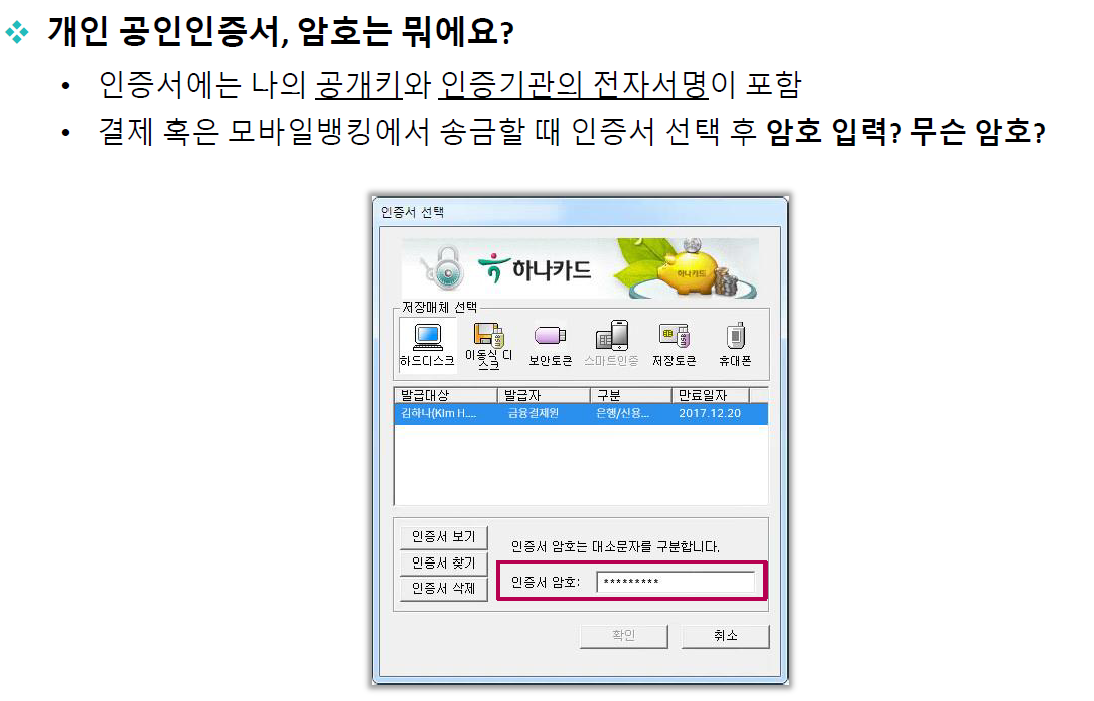

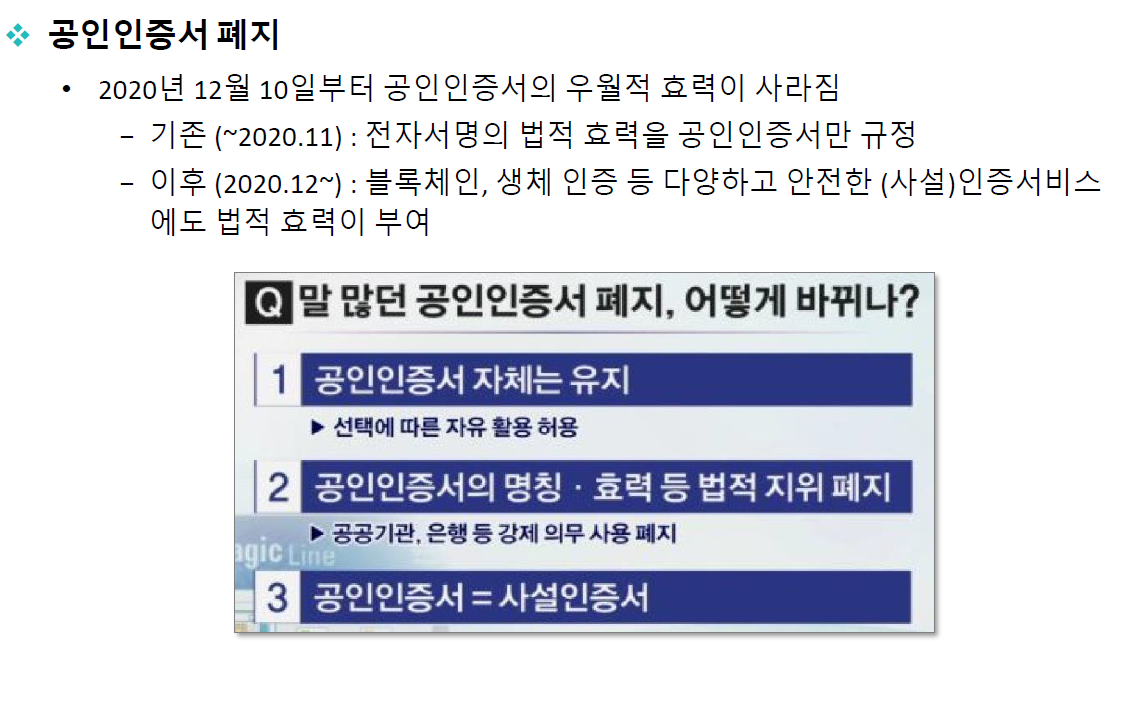

공개키 기반 구조(PKI)와 인증서

배경

- 전자서명으로 해결할 수 없는 문제가 발생

- 전자서명을 할 때 사용된 공개키가 정말로 송신자의 공개키인지 증명이 필요

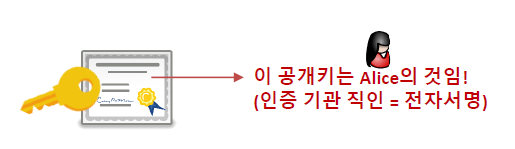

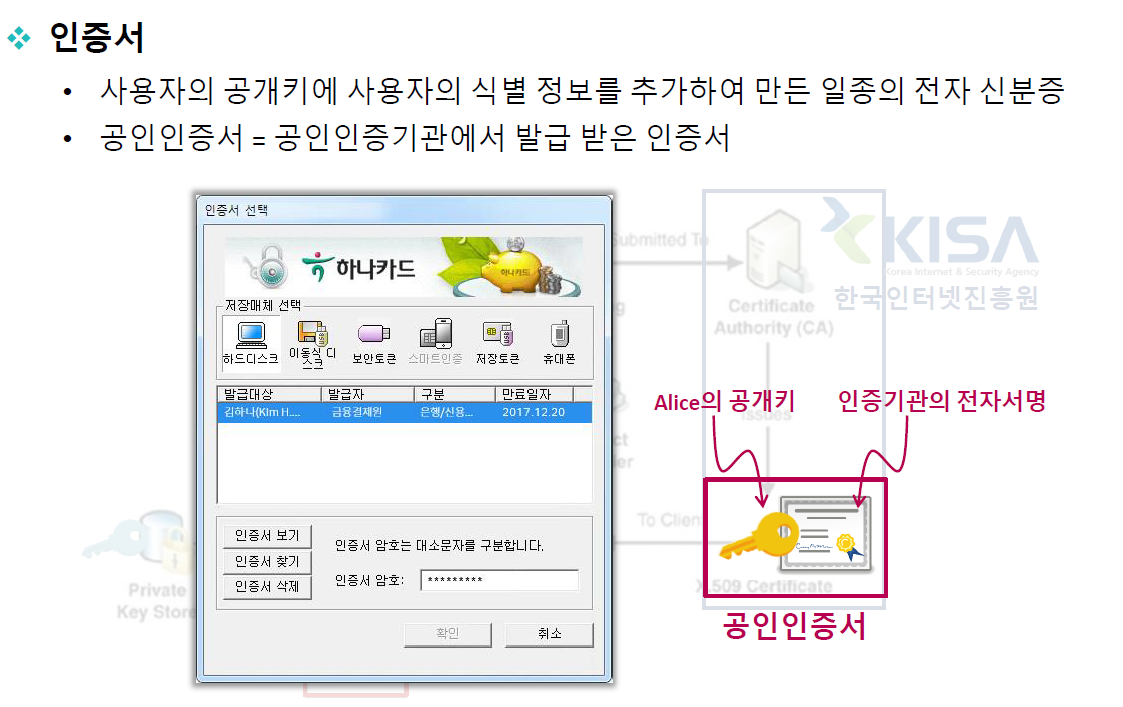

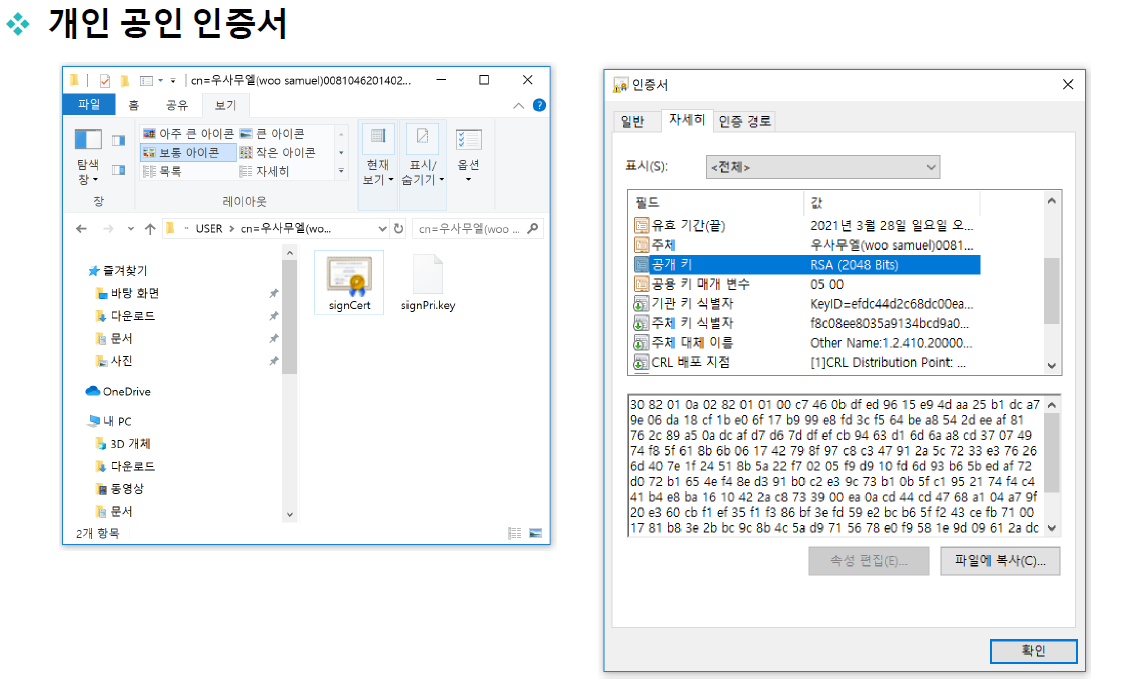

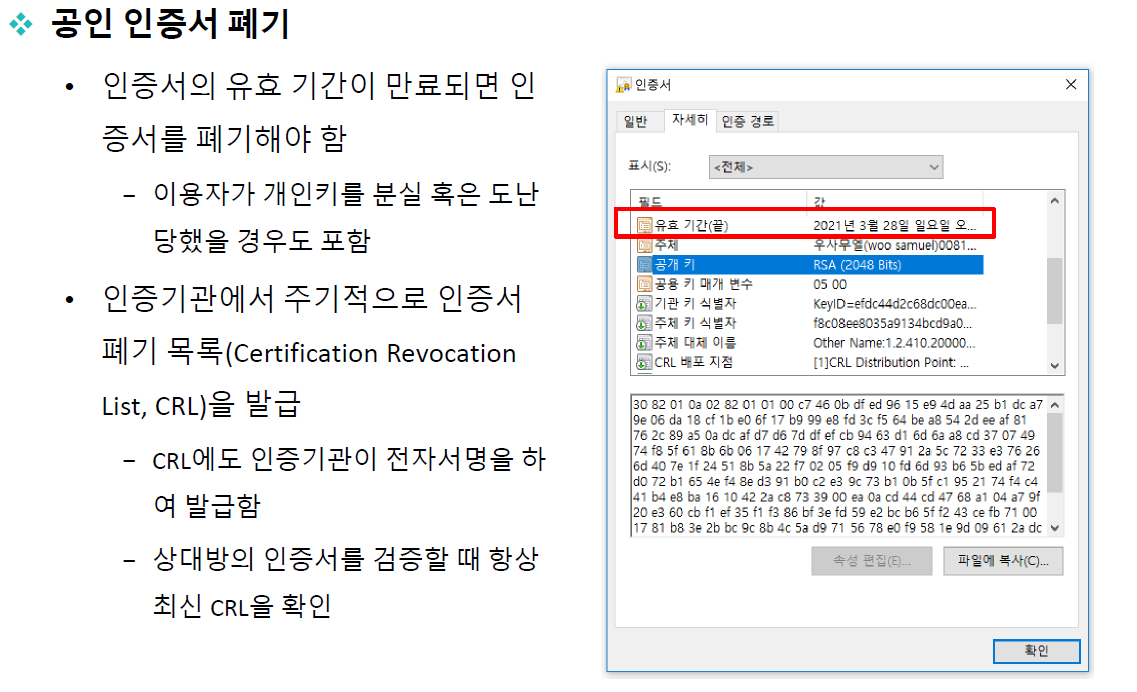

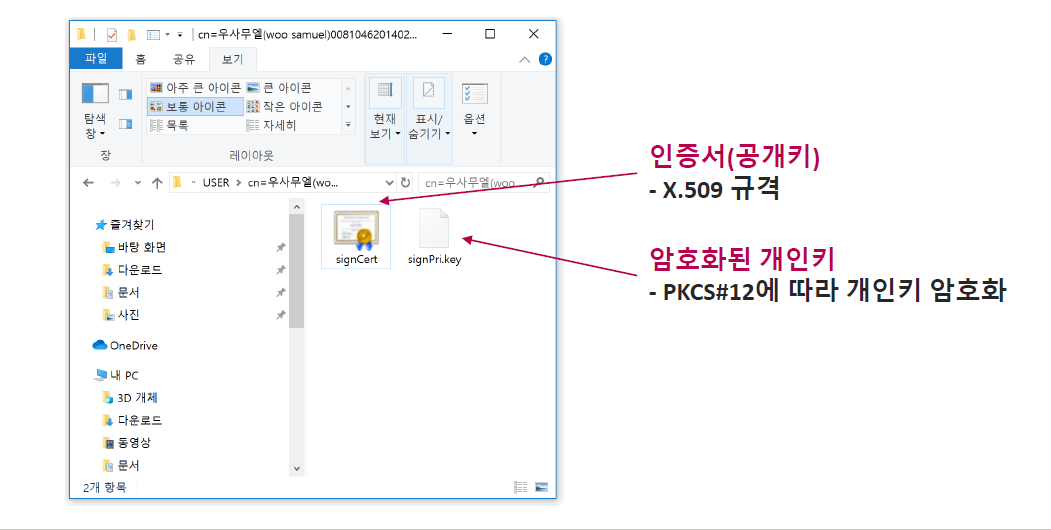

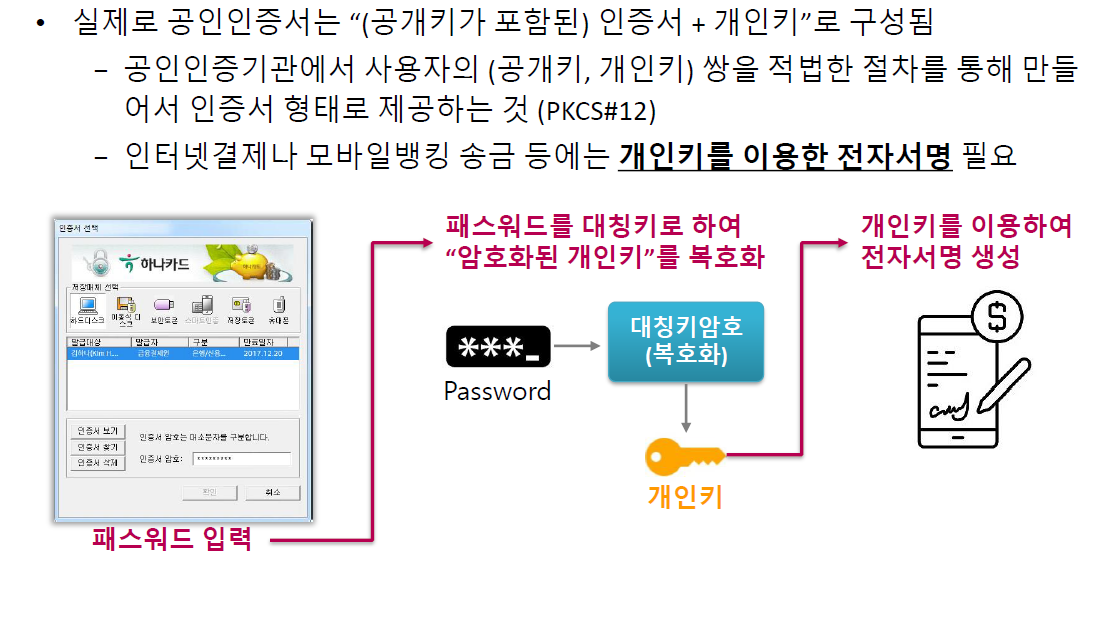

1. 인증서(Certificate): 신뢰할 수 있는 인증 기관을 이용하여 신뢰할 수 있는 안전한 공개키를 제공

2. 공개키 기반 구조(Public Key Infrastructure,PKI): 공개키를 효과적으로 사용하여 안전한 암호화와 전자서명 기능 등을 제공하는 보안 환경

가볍게보기

)

)

)

)

)

)

)

'CS > 정보보호' 카테고리의 다른 글

| 블록암호 (0) | 2023.02.02 |

|---|---|

| 정보보호 기본 용어 (0) | 2023.02.02 |

| 키 관리 (0) | 2023.02.02 |

| 인증과 인가 (1) | 2023.02.02 |

| Hash function (0) | 2023.02.02 |

댓글